Uma Proposta Para Nos Livrar das Algemas da Guerra Onipresente de Informação Estocástica

No meu post anterior, descrevi brevemente uma estratégia anti-doxxing por meio da qual fragmentos da identidade de uma pessoa são apenas minimamente conhecidos pelas instituições por meio de uma camada de zero-knowledge proofs (provas de conhecimento zero). Esse esquema de fluxos de informação mínimos necessários foi concebido para manter a assimetria de informação entre você e as instituições que precisam saber coisas sobre você para que elas funcionem.

Aqui, apresento uma elaboração da estratégia acima: A Sociedade Zero Knowledge (ZKSoc). O problema fundamental que a ZKSoc está tentando resolver é que instituições: escolas, hospitais, empregadores, bancos, associações de moradores etc… sabem muito sobre você, porque nunca foram projetadas tendo em mente sua privacidade. Isso significa que você, enquanto indivíduo, é suscetível a todo tipo de perseguição devido ao excesso de conhecimento que essas instituições detêm e divulgam sobre você. O plano é isolar-se de tais ataques, protegendo suas informações e identidade, cortando o compartilhamento excessivo bidirecional com provas de conhecimento zero.

Para resumir o que foi feito antes:

Se o doxxing em todas as suas formas continua a ser uma ameaça onipresente, então uma solução é pegar o que está explicado em A Economia Pseudônima e elevá-lo ao enésimo grau. Em vez de simplesmente manter as suas diversas identidades online particionadas, reconfigure as múltiplas facetas da sua vida e afiliações institucionais em torno dos fluxos de informação mínimos necessários.

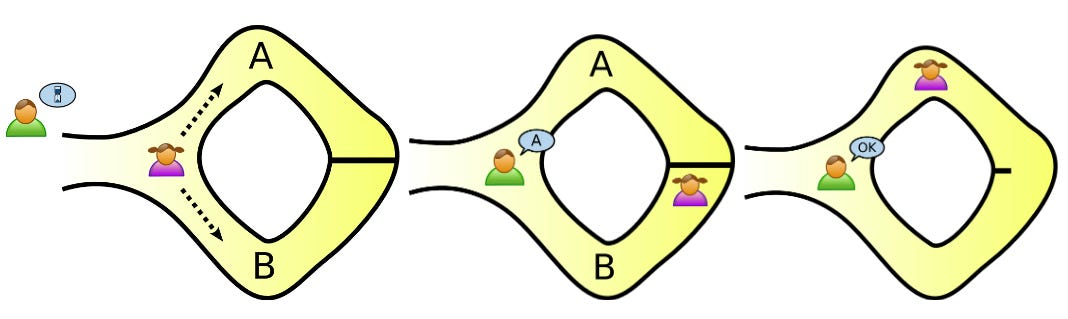

Para quem não conhece, uma prova de conhecimento zero é um método de criptografia que permite a uma parte provar que uma determinada afirmação é verdadeira para a outra, sem revelar qualquer conteúdo que comprove sua veracidade, além do fato de que é de fato verdadeira. Como isso é feito? Uma ilustração básica desse conceito vem de uma história na literatura chamada A Caverna de Alibaba. Prossegue assim:

Peggy, a provadora, conhece uma senha secreta para abrir uma porta mágica nos fundos de uma caverna em forma de anel. Victor, o verificador, quer saber se Peggy conhece a frase secreta, mas Peggy não quer revelar a Victor a frase real. Para resolver isso, eles elaboram o seguinte plano:

-

Eles rotulam os caminhos afastados de entrada como caminhos A e B, respectivamente.

-

Victor espera do lado de fora da caverna, enquanto Peggy entra. Ele não vê o caminho que ela segue.

-

Depois que ela entra, Victor entra no corredor principal e grita para Peggy o caminho, A ou B, pelo qual ele deseja que ela retorne; escolhido aleatoriamente de cada vez.

-

Se Peggy realmente tiver o segredo para abrir a porta que divide a parte de trás da caverna, ela sempre será capaz de retornar do caminho que Victor escolheu, voltando pelo caminho onde entrou ou abrindo a porta para prosseguir pelo caminho que ele escolheu.

-

Ao repetir esse procedimento N vezes, a probabilidade de Peggy retornar do caminho adequado sem saber a senha se aproxima de 0, à medida que N vai para o infinito.

Os observadores mais atentos notarão que essa é uma prova probabilística, não determinística. Baseia-se no aumento da pontuação até que um limite de confiança arbitrariamente alto seja ultrapassado. A mágica da criptografia é que muitos métodos podem seguramente contar com probabilidades infinitesimais, geralmente computacionalmente inacessíveis, para tornar a inautenticidade implausível. A criptografia naturalmente frustra a falsificação, forçando os malfeitores a gastar quantidades proibitivas de tempo ou energia para falsificar o que não sabem. Nesse sentido, é um conjunto de tecnologias inerentemente defensivo.

Para evitar ser excessivamente técnico, permita que a ilustração acima seja suficiente para transmitir o conceito geral de prova de conhecimento zero. Munidos desse conhecimento, passemos à aplicação em questão.

Prova de Humanidade

Para começar a implementar nossas defesas probabilísticas, deveríamos delinear alguns dos “pedaços” de informação que podem ser isolados dos olhares indiscretos das instituições.

Para começar, a informação mais importante que as instituições precisam saber é que a sua contraparte é uma pessoa real e única. A prova pessoal, ou prova de humanidade, pode ser feita com uma combinação de dados biométricos criptografados e provas de conhecimento zero. Lembre-se, não é suficiente para os nossos propósitos que uma organização saiba que você é de fato você porque ela faz a varredura da sua íris. Ela deve saber que você é você, que você é humano, e também NÃO ter sua íris escaneada em seu banco de dados.

Isso ocorre porque não queremos apenas impedir que uma organização vincule seus dados biométricos à sua identidade real, mas também não queremos confiar na segurança e na ética, ou no seu compliance de dados, para assegurar que ninguém mais possa fazer o mesmo. Tudo o que uma organização teria nesse cenário é um ID exclusivo associado a uma chave pública que só tem significado fora dela para o detentor da chave privada correspondente.

Para os americanos, um número de social security tem um propósito semelhante, pois é um identificador único que cada pessoa deveria ter, e deveria pertencer a uma pessoa viva e real. Mas, ao contrário do exemplo acima, um número de social security é o mesmo em todos os lugares, e usado para verificar quem você é, o que significa que, quando vazado por qualquer pessoa, é efetivamente vazado para todos. Isso o torna uma forma extremamente insegura e indiscreta de verificação de identidade. Em princípio, essas vulnerabilidades poderiam ser corrigidas empurrando o próprio número para trás de mais uma camada de prova de conhecimento zero, que faria interface com as instituições.

Dada a natureza obstinada do governo e o seu monopólio local sobre a personalidade, entretanto, é pouco provável que tal medida tenha sucesso. Porém, as instituições privadas e quasi-governamentais têm incentivos para serem mais receptivas e geralmente não monopolizam os seus serviços. Se puderem ser persuadidas ou reorganizadas para adotar melhores práticas de privacidade, os níveis básicos de verificação de identidade do governo acarretarão um risco mínimo de exposição.

O Manto da Ignorância

Os conceitos que apresentei até agora são suficientes para começar a pintar um quadro da ZKSoc. Provas de conhecimento zero, em conjunto com amplas interfaces institucionais que mascaram informações de identificação, mantendo a exposição desnecessária no mínimo, podem formar um manto de ignorância sob o qual os indivíduos seriam livres para operar com o mínimo possível de abertura de dados sobre si mesmos em vários compartimentos da vida cívica.

Em Observando Como Um Estado, o antropólogo James C. Scott caracteriza a imposição fundamental dos estados modernos sobre seus sujeitos como uma forma de legibilidade. O Estados impõem protocolos e sistemas aos seus cidadãos para torná-los compreensíveis, quantificáveis e conhecíveis. Disso, Estados derivam poderes de tributação, guerra, segurança e supressão. Para administrar e mobilizar vastas populações, as pessoas devem tornar-se controláveis. De forma semelhante, entidades não governamentais e quasi-governamentais empregam táticas semelhantes, muitas vezes em conjunto ou a pedido do Estado, para compreender consumidores, clientes, estudantes, residentes e pacientes. Ao contrário dos Estados, contudo, a sua capacidade para divulgações convincentes é relativamente limitada e pode até ser completamente protegida pelo próprio Estado. Essa última condição não é uma concessão segura, mas tem precedentes existentes nas leis de privacidade médica como a HIPPA, que regulam estritamente as condições e as partes que podem ter acesso aos históricos médicos dos cidadãos. As soluções para proteção de dados que não exigem mandatos estatais podem inicialmente basear-se em modelos institucionais de mercado livre que atendam a certas classes de pessoas com interesse em proteger-se contra doxxes e outras formas de identificação armada. Gradualmente, a adoção institucional, a normalização, a padronização, e uma onda de ativismo centrado na privacidade poderão levar à consagração legal de tais proteções.

Em tal cenário, uma malha cada vez mais estreita e intrincada de cobertura de privacidade envolveria aspectos das identidades e afiliações institucionais dos indivíduos, protegendo-os de ataques de informação assimétrica à sua pessoa. Um manto de ignorância viria a ser o padrão daqueles que desejam mover-se pelo mundo livres de ataques de identidade; como a armadura de um cavaleiro na vasta selva da guerra de informação do século XXI.

Direito de Permanecer Desconhecido

A fase catalisadora para estabelecimento da ZKSoc não apenas como uma opção entre várias instituições, mas como um estado normal de coisas para os cidadãos, é o cultivo de um movimento cultural que visa o Direito de Permanecer Desconhecido.

Semelhante ao seu primo da privacidade de dados, o Direito de Ser Esquecido, o Direito de Permanecer Desconhecido abrangeria um conjunto de proteções de privacidade que proíbem a disseminação, preservação e armazenamento indevidos de informações de identidade, mas também proibiria requisitos para divulgação indevida de tais informações em primeiro lugar. Ao abrigo do Direito de Permanecer Desconhecido, empregadores, escolas, hospitais, residências etc… teriam capacidade limitada e exigiriam justificações razoáveis para exigir a divulgação de todos os dados de identificação, exceto os mínimos necessários, para conduzir operações e serviços.

Em vez disso, redes onipresentes de provas de conhecimento zero forneceriam a base para a maioria dos procedimentos de verificação de identidade. Você se moveria pelo mundo como um hospedeiro de uma coleção de pares de chaves público-privadas, com os componentes públicos protegidos do conteúdo de identificação subjacente.

Com o tempo, o crescimento de tal movimento tornaria mínimos os danos colaterais dos ataques de privacidade. Ao minimizar o impacto de tais táticas, o seu soft power sobre a liberdade de associação seria reduzido a um frágil movimento.

Alguém tenta te doxxar? Seu empregador não pode ser incomodado. Sua escola não sabe que você é o alvo. Seu banco não tem base para encerrar sua conta, confiscar fundos ou declarar de outra forma uma violação dos termos de uso. O Direito de Permanecer Desconhecido consagraria o manto da ignorância, desviando os ataques dos déspotas brandos do campo de batalha da informação.

Construa Fortificações

Este documento preliminar sobre a ZKSoc pretende ser uma ilustração, elaboração e refinamento de uma construção que possa nos libertar das amarras da guerra da informação estocástica onipresente.

Mais que isso, é também um chamado para a guerra. Se quisermos que a destruição desenfreada do capital humano e o isolamento das pessoas alvo de repressão cessem, cabe a nós começar a construir as capacidades institucionais e culturais para desfigurar o seu principal vetor de ataque: o assassinato da personalidade.

Essas ideias estão em sua infância e, sem dúvida, exigirão mais refinamentos, correções e o trabalho árduo de implementações técnicas. Espero que essa visão geral possa ao menos inspirar alguns a levar a ZKSoc adiante, e mais alguns a fornecer feedback e melhorias úteis. Acredito que podemos recuperar nosso mundo e mover-nos em liberdade. Primeiro, devemos construir fortificações.

Este texto é uma tradução livre, e possui algumas alterações por parte do tradutor para fins de melhor entendimento em razão do contexto local.

O texto original pode ser encontrado aqui:

评论 (0)